Segurança Cibernética: Estratégias para Empresas Brasileiras em 2025

Anúncios

A segurança cibernética para empresas brasileiras em 2025 exige a implementação de estratégias proativas, como a utilização de inteligência artificial para detecção de ameaças, a adoção de arquiteturas de confiança zero e o investimento em treinamentos de conscientização para os colaboradores, a fim de mitigar os riscos de ataques digitais.

Em um cenário digital cada vez mais complexo, a segurança cibernética: estratégias essenciais para proteger empresas brasileiras contra ataques digitais em 2025 se tornou uma prioridade inegociável. Acompanhe este artigo para descobrir como preparar sua empresa para os desafios do futuro.

Anúncios

Segurança cibernética em 2025: um panorama geral

Para entender a importância da segurança cibernética em 2025, é fundamental analisarmos o cenário atual e as tendências que moldarão o futuro. As empresas brasileiras enfrentam um número crescente de ameaças, desde ataques de ransomware até sofisticadas campanhas de phishing.

A rápida evolução tecnológica, impulsionada pela inteligência artificial (IA) e pela Internet das Coisas (IoT), traz consigo novas vulnerabilidades. A falta de profissionais qualificados em segurança cibernética e a crescente dependência de sistemas digitais tornam as empresas ainda mais suscetíveis a ataques. Portanto, a adoção de estratégias robustas e adaptáveis é crucial para garantir a proteção dos dados e a continuidade dos negócios.

Anúncios

Ameaças emergentes no horizonte

O cenário de ameaças cibernéticas está em constante mutação, com novos ataques surgindo a cada dia. Em 2025, espera-se que as empresas brasileiras enfrentem os seguintes desafios:

- Ataques de ransomware mais sofisticados: Os criminosos cibernéticos estão utilizando técnicas de IA para personalizar ataques de ransomware, tornando-os mais eficazes e difíceis de detectar.

- Aumento de ataques a dispositivos IoT: Com o crescimento da IoT, os dispositivos conectados se tornam alvos fáceis para os hackers, que podem utilizá-los para lançar ataques DDoS ou roubar dados confidenciais.

- Ataques à cadeia de suprimentos: Os criminosos cibernéticos estão cada vez mais mirando nos fornecedores de uma empresa para obter acesso aos seus sistemas e dados.

Para se protegerem dessas ameaças, as empresas precisam adotar uma abordagem proativa e investir em tecnologias de segurança avançadas, como firewalls de última geração, sistemas de detecção de intrusão e soluções de análise de comportamento.

Em resumo, a segurança cibernética em 2025 exigirá uma combinação de tecnologias avançadas, políticas de segurança robustas e conscientização dos funcionários. As empresas que investirem em proteção cibernética estarão melhor posicionadas para enfrentar os desafios do futuro e garantir a segurança de seus dados e sistemas.

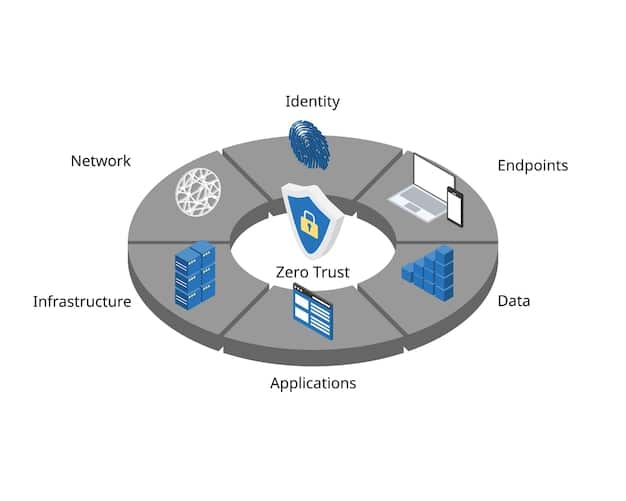

Arquitetura de confiança zero: o novo padrão de segurança

A arquitetura de confiança zero (Zero Trust Architecture – ZTA) é um modelo de segurança que parte do princípio de que nenhum usuário ou dispositivo deve ser automaticamente confiável, seja dentro ou fora da rede corporativa. Em vez disso, todos os usuários e dispositivos devem ser autenticados e autorizados antes de terem acesso a qualquer recurso.

A ZTA se baseia em três princípios fundamentais: verificação contínua, privilégio mínimo e segmentação. A verificação contínua garante que todos os usuários e dispositivos sejam constantemente autenticados e monitorados. O privilégio mínimo concede aos usuários apenas o acesso mínimo necessário para realizar suas tarefas. A segmentação divide a rede em zonas isoladas, limitando o impacto de um ataque caso ele ocorra.

Implementando a confiança zero na prática

A implementação da ZTA pode ser um processo complexo, mas os benefícios em termos de segurança são significativos. Aqui estão algumas dicas para implementar a ZTA na sua empresa:

- Avalie sua infraestrutura atual: Antes de começar a implementar a ZTA, é importante avaliar sua infraestrutura atual e identificar as áreas que precisam ser protegidas.

- Implemente a autenticação multifator (MFA): A MFA adiciona uma camada extra de segurança ao processo de autenticação, exigindo que os usuários forneçam duas ou mais formas de identificação.

- Utilize a segmentação de rede: A segmentação de rede divide a rede em zonas isoladas, limitando o impacto de um ataque caso ele ocorra.

A ZTA é uma abordagem de segurança fundamental para empresas brasileiras em 2025. Ao implementar a ZTA, as empresas podem reduzir significativamente o risco de ataques cibernéticos e proteger seus dados e sistemas.

Em conclusão, a arquitetura de confiança zero representa uma mudança de paradigma na segurança cibernética, reconhecendo que a confiança implícita é um risco. A adoção da ZTA é essencial para proteger as empresas brasileiras contra as ameaças cibernéticas em constante evolução.

Inteligência artificial na segurança cibernética: defesa e ataque

A inteligência artificial (IA) está transformando a segurança cibernética, tanto na defesa quanto no ataque. Na defesa, a IA pode ser utilizada para detectar ameaças, analisar o comportamento dos usuários e automatizar tarefas de segurança. No ataque, a IA pode ser utilizada para criar ataques mais sofisticados e personalizados.

Uma das principais aplicações da IA na segurança cibernética é a detecção de ameaças. Os sistemas de IA podem analisar grandes quantidades de dados em tempo real para identificar padrões e anomalias que podem indicar um ataque. Além disso, a IA pode ser utilizada para automatizar tarefas de segurança, como a resposta a incidentes e a análise de vulnerabilidades.

Usos da IA para proteger sua empresa

Aqui estão algumas formas de como a IA pode ser utilizada para proteger sua empresa contra ameaças cibernéticas:

- Detecção de anomalias: A IA pode ser utilizada para detectar anomalias no tráfego de rede, no comportamento dos usuários e nos logs do sistema, identificando possíveis ataques.

- Análise de malware: A IA pode ser utilizada para analisar o código de malware e identificar suas características, permitindo que as empresas se protejam contra novas ameaças.

- Automação da resposta a incidentes: A IA pode ser utilizada para automatizar a resposta a incidentes, reduzindo o tempo de resposta e minimizando o impacto dos ataques.

No entanto, é importante lembrar que a IA também pode ser utilizada para fins maliciosos. Os criminosos cibernéticos podem utilizar a IA para criar ataques mais sofisticados e personalizados, tornando-os mais difíceis de detectar. Portanto, as empresas precisam estar cientes dos riscos e adotar medidas de segurança adequadas para se protegerem contra ataques baseados em IA.

Em suma, a inteligência artificial é uma ferramenta poderosa que pode ser utilizada tanto na defesa quanto no ataque cibernético. As empresas brasileiras precisam estar cientes dos benefícios e riscos da IA e investir em tecnologias de segurança que utilizem a IA para proteger seus dados e sistemas.

Treinamento e conscientização: o elo humano na segurança

A tecnologia é fundamental para a segurança cibernética, mas o elo humano é igualmente importante. Os funcionários de uma empresa são frequentemente o alvo de ataques de phishing e engenharia social, e um único erro pode comprometer toda a rede. Portanto, o treinamento e a conscientização dos funcionários são essenciais para garantir a segurança dos dados e sistemas da empresa.

O treinamento de conscientização deve abordar temas como phishing, senhas seguras, segurança em dispositivos móveis e políticas de segurança da empresa. Além disso, o treinamento deve ser contínuo e adaptado às novas ameaças que surgem a cada dia.

Construindo uma cultura de segurança

Para criar uma cultura de segurança em sua empresa, considere as seguintes dicas:

Dicas para um treinamento eficaz

- Realize simulações de phishing: Simulações de phishing podem ajudar os funcionários a identificar e evitar ataques de phishing reais.

- Ofereça recompensas para os funcionários que reportarem ataques suspeitos: Isso incentivará os funcionários a estarem atentos e a relatarem qualquer atividade suspeita.

- Comunique as políticas de segurança da empresa de forma clara e concisa: Os funcionários precisam entender as políticas de segurança da empresa e como elas se aplicam a eles.

Ao investir em treinamento e conscientização, as empresas brasileiras podem reduzir significativamente o risco de ataques cibernéticos. Os funcionários bem informados e engajados são a primeira linha de defesa contra as ameaças cibernéticas.

Concluindo, o treinamento e a conscientização dos funcionários são componentes essenciais de uma estratégia de segurança cibernética abrangente. Ao investir em seus funcionários, as empresas brasileiras podem fortalecer sua postura de segurança e proteger seus dados e sistemas contra as ameaças cibernéticas.

Resposta a incidentes: planos e simulações

Mesmo com as melhores medidas de segurança, incidentes cibernéticos podem ocorrer. Portanto, é fundamental que as empresas tenham um plano de resposta a incidentes bem definido e que realizem simulações regulares para testar a eficácia do plano.

Um plano de resposta a incidentes deve incluir os seguintes elementos:

- Identificação: Identificar rapidamente a causa e o escopo do incidente.

- Contenção: Isolar os sistemas afetados para evitar que o incidente se espalhe.

- Remediação: Eliminar a causa do incidente e restaurar os sistemas afetados.

- Recuperação: Restaurar os dados e sistemas para um estado operacional normal.

Testando seu plano de resposta

As simulações de incidentes cibernéticos são uma forma eficaz de testar o plano de resposta a incidentes e identificar áreas que precisam ser aprimoradas. As simulações devem ser realistas e envolver todos os stakeholders relevantes, incluindo a equipe de TI, a equipe jurídica e a alta administração.

A resposta a incidentes é uma parte crítica da segurança cibernética. As empresas brasileiras devem ter um plano de resposta a incidentes bem definido e realizar simulações regulares para garantir que estão preparadas para lidar com incidentes cibernéticos.

Em resumo, a resposta a incidentes é um componente essencial de uma estratégia de segurança cibernética abrangente. Ao ter um plano de resposta a incidentes bem definido e realizar simulações regulares, as empresas brasileiras podem minimizar o impacto dos ataques cibernéticos e garantir a continuidade dos negócios.

Segurança na nuvem: protegendo seus dados no ambiente cloud

A migração para a nuvem oferece muitos benefícios para as empresas, mas também apresenta novos desafios de segurança. É fundamental que as empresas adotem medidas de segurança adequadas para proteger seus dados no ambiente cloud.

As empresas devem escolher provedores de nuvem que ofereçam medidas de segurança robustas, como criptografia de dados, autenticação multifator e detecção de intrusão. Além disso, as empresas devem configurar corretamente seus recursos na nuvem e monitorar continuamente a segurança do ambiente.

Melhores práticas para proteger seus dados na nuvem

Aqui estão algumas melhores práticas para proteger seus dados na nuvem:

- Utilize a criptografia de dados: A criptografia de dados protege seus dados contra acesso não autorizado, mesmo que eles sejam comprometidos.

- Implemente a autenticação multifator: A autenticação multifator adiciona uma camada extra de segurança ao processo de autenticação, exigindo que os usuários forneçam duas ou mais formas de identificação.

- Monitore continuamente a segurança do ambiente: O monitoramento contínuo da segurança do ambiente permite que as empresas identifiquem e respondam rapidamente a incidentes cibernéticos.

A segurança na nuvem é uma preocupação crescente para as empresas brasileiras. Ao adotar medidas de segurança adequadas, as empresas podem proteger seus dados no ambiente cloud e aproveitar os benefícios da computação em nuvem com segurança.

Em conclusão, a segurança na nuvem é um componente essencial de uma estratégia de segurança cibernética abrangente. Ao escolher provedores de nuvem que ofereçam medidas de segurança robustas e adotar as melhores práticas de segurança, as empresas brasileiras podem proteger seus dados no ambiente cloud e aproveitar os benefícios da computação em nuvem com segurança.

| Ponto Chave | Descrição Resumida |

|---|---|

| 🛡️ Confiança Zero | Adote a arquitetura de confiança zero para autenticação e autorização contínuas. |

| 🤖 IA e Segurança | Utilize inteligência artificial para detecção de ameaças e análise de comportamento. |

| 🧑🏫 Treinamento | Invista em treinamento e conscientização contínuos para os funcionários. |

| ☁️ Segurança Cloud | Proteja seus dados na nuvem com criptografia e monitoramento constante. |

Perguntas frequentes sobre segurança cibernética em 2025

▼

A segurança cibernética será ainda mais crucial em 2025 devido ao aumento de ameaças sofisticadas e à crescente dependência de sistemas digitais. Proteger dados e sistemas é vital para a continuidade dos negócios.

▼

A arquitetura de confiança zero assume que nenhum usuário ou dispositivo é automaticamente confiável, exigindo autenticação contínua. Isso reduz o risco de acesso não autorizado e protege contra ameaças internas.

▼

A IA pode ser utilizada para detectar anomalias, analisar malware, automatizar a resposta a incidentes e fortalecer a defesa contra ataques cibernéticos. No entanto, também pode ser usada para criar ataques mais sofisticados.

▼

Os funcionários são frequentemente alvos de ataques de phishing e engenharia social. O treinamento os ajuda a identificar e evitar essas ameaças, fortalecendo a primeira linha de defesa da empresa.

▼

Utilize criptografia de dados, autenticação multifator e monitore continuamente a segurança do ambiente. Escolha provedores de nuvem que ofereçam medidas de segurança robustas e configure corretamente seus recursos.

Conclusão

Em 2025, a segurança cibernética será mais desafiadora do que nunca, mas com as estratégias e tecnologias certas, as empresas brasileiras podem se proteger contra as ameaças digitais. Invista em arquitetura de confiança zero, inteligência artificial, treinamento de funcionários, resposta a incidentes e segurança na nuvem para garantir a proteção de seus dados e a continuidade de seus negócios.